TLS и SSL: Необходимый минимум знаний. TLS и SSL: Необходимый минимум знаний Настройка Apache на использование клиентских сертификатов

TLS и SSL упоминаются в последнее время все чаще и чаще, более актуальным становится использование цифровых сертификатов, и даже появились компании, готовые бесплатно предоставлять цифровые сертификаты всем желающим, чтобы гарантировать шифрование трафика между посещаемыми сайтами и браузером клиента. Нужно это, естественно, для безопасности, чтобы никто в сети не мог получить данные, которые передаются от клиента серверу и обратно. Как же это всё работает и как это использовать? Чтобы это понять, надо, пожалуй, начать с теории, а потом показать на практике. Итак, SSL и TLS.

TLS и SSL упоминаются в последнее время все чаще и чаще, более актуальным становится использование цифровых сертификатов, и даже появились компании, готовые бесплатно предоставлять цифровые сертификаты всем желающим, чтобы гарантировать шифрование трафика между посещаемыми сайтами и браузером клиента. Нужно это, естественно, для безопасности, чтобы никто в сети не мог получить данные, которые передаются от клиента серверу и обратно. Как же это всё работает и как это использовать? Чтобы это понять, надо, пожалуй, начать с теории, а потом показать на практике. Итак, SSL и TLS.

Что такое SSL и что такое TLS?

SSL — Secure Socket Layer, уровень защищенных сокетов. TLS — Transport Layer Security, безопасность транспортного уровня. SSL является более ранней системой, TLS появился позднее и он основан на спецификации SSL 3.0, разработанной компанией Netscape Communications. Тем не менее, задача у этих протоколов одна — обеспечение защищенной передачи данных между двумя компьютерами в сети Интернет. Такую передачу используют для различных сайтов, для электронной почты, для обмена сообщениями и много еще для чего. В принципе, можно передавать любую информацию таким образом, об этом чуть ниже.

Безопасная передача обеспечивается при помощи аутентификации и шифрования передаваемой информации. По сути эти протоколы, TLS и SSL, работают одинаково, принципиальных различий нет. TLS, можно сказать, является преемником SSL, хотя они и могут использоваться одновременно, причем даже на одном и том же сервере. Такая поддержка необходима для того, чтобы обеспечить работу как с новыми клиентами (устройствами и браузерами), так и с устаревшими, которые TLS не поддерживают. Последовательность возникновения этих протоколов выглядит вот так:

SSL 1.0 — никогда не публиковался

SSL 2.0 — февраль 1995 года

SSL 3.0 — 1996 год

TLS 1.0 — январь 1999 года

TLS 1.1 — апрель 2006 года

TLS 1.2 — август 2008 года

Принцип работы SSL и TLS

Принцип работы SSL и TLS, как я уже сказал, один и тот же. Поверх протокола TCP/IP устанавливается зашифрованный канал, внутри которого передаются данные по прикладному протоколу — HTTP, FTP, и так далее. Вот как это можно представить графически:

Прикладной протокол «заворачивается» в TLS/SSL, а тот в свою очередь в TCP/IP. По сути данные по прикладному протоколу передаются по TCP/IP, но они зашифрованы. И расшифровать передаваемые данные может только та машина, которая установила соединения. Для всех остальных, кто получит передаваемые пакеты, эта информация будет бессмысленной, если они не смогут ее расшифровать.

Установка соединения обеспечивается в несколько этапов:

1) Клиент устанавливает соединение с сервером и запрашивает защищенное подключение. Это может обеспечиваться либо установлением соединения на порт, который изначально предназначен для работы с SSL/TLS, например, 443, либо дополнительным запросом клиентом установки защищенного соединения после установки обычного.

2) При установке соединения клиент предоставляет список алгоритмов шифрования, которые он «знает». Сервер сверяет полученный список со списком алгоритмов, которые «знает» сам сервер, и выбирает наиболее надежный алгоритм, после чего сообщает клиенту, какой алгоритм использовать

3) Сервер отправляет клиенту свой цифровой сертификат, подписанный удостоверяющим центром, и открытый ключ сервера.

4) Клиент может связаться с сервером доверенного центра сертификации, который подписал сертификат сервера, и проверить, валиден ли сертификат сервера. Но может и не связываться. В операционной системе обычно уже установлены корневые сертификаты центров сертификации, с которыми сверяют подписи серверных сертификатов, например, браузеры.

5) Генерируется сеансовый ключ для защищенного соединения. Это делается следующим образом:

— Клиент генерирует случайную цифровую последовательность

— Клиент шифрует ее открытым ключом сервера и посылает результат на сервер

— Сервер расшифровывает полученную последовательность при помощи закрытого ключа

Учитывая, что алгоритм шифрования является асимметричным, расшифровать последовательность может только сервер. При использовании асимметричного шифрования используется два ключа — приватный и публичный. Публичным отправляемое сообщение шифруется, а приватным расшифровывается. Расшифровать сообщение, имея публичный, ключ нельзя.

6) Таким образом устанавливается зашифрованное соединение. Данные, передаваемые по нему, шифруются и расшифровываются до тех пор, пока соединение не будет разорвано.

Корневой сертификат

Чуть выше я упомянул корневой сертификат. Это сертификат авторизационного центра, подпись которым подтверждает, что сертификат, который подписан, является именно тем, который принадлежит соответствующему сервису. В самом сертификате обычно содержится ряд информационных полей, в которых содержится информация об имени сервера, которому выдан сертификат, и сроках действия этого сертификата. Если срок действия сертификата истек, он признается недействительным.

Запрос на подпись (CSR, Certificate Sign Request)

Для получения подписанного серверного сертификата необходимо сгенерировать запрос на подпись (CSR, Certificate Sign Request) и отправить этот запрос авторизационному центру, который вернет подписанный сертификат, устанавливаемый непосредственно на сервер, чуть ниже посмотрим, как это сделать на практике. Сначала генерируется ключ для шифрования, затем на основании этого ключа генерируется запрос на подпись, CSR-файл.

Клиентский сертификат

Клиентский сертификат может быть сгенерирован как для использования в устройствах, так и для использования пользователями. Обычно такие сертификаты используются при двусторонней верификации, когда клиент верифицирует, что сервер действительно тот, за кого себя выдает, и сервер в ответ делает то же самое. Такое взаимодействие называется двусторонней аутентификацией или mutual authentication. Двусторонняя аутентификация позволяет повысить уровень безопасности по сравнению с односторонней, а также может служить заменой аутентификации с использованием логина и пароля.

Цепочка действий по генерации сертификатов

Давайте посмотрим на практике, как происходят действия, связанные с генерацией сертификатов, с самого начала, и при этом на практике.

Первое, что делается — это генерация корневого сертификата. Корневой сертификат подписывается самим собой. А потом уже этим сертификатом будут подписываться другие сертификаты.

$ openssl genrsa -out root.key 2048 Generating RSA private key, 2048 bit long modulus ..........+++ ...........................................+++ e is 65537 (0x10001) $ openssl req -new -key root.key -out root.csr You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter ".", the field will be left blank. ----- Country Name (2 letter code) :RU State or Province Name (full name) :N/A Locality Name (eg, city) :Saint-Petersburg Organization Name (eg, company) :My Company Organizational Unit Name (eg, section) :IT Service Common Name (e.g. server FQDN or YOUR name) :My Company Root Certificate Email Address :it@mycompany.com Please enter the following "extra" attributes to be sent with your certificate request A challenge password : An optional company name :My Company $ openssl x509 -req -days 3650 -in root.csr -signkey root.key -out root.pem Signature ok subject=/C=RU/ST=N/A/L=Saint-Petersburg/O=My Company/OU=IT Service/CN=My Company Root Certificate/emailAddress=it@mycompany.com Getting Private key

Таким образом мы сгенерировали сначала приватный ключ, затем запрос подписи, а затем своим ключом подписали свой же запрос и получили собственный цифровой сертификат, выданный на 10 лет. Пароль (challenge password) при генерации сертификата можно не вводить.

Приватный ключ ОБЯЗАТЕЛЬНО необходимо хранить в надежном месте, имея его можно подписать от вашего имени любой сертификат. А полученный корневой сертификат можно использовать для идентификации того, что сертификат, например, сервера подписан именно нами, а не кем-то еще. Именно такие действия выполняют авторизационные центры, когда генерируют собственные сертификаты. После создания корневого сертификата можно приступать к генерации сертификата сервера.

Просмотр информации о сертификате

Содержимое сертификата можно просмотреть таким образом:

$ openssl x509 -noout -issuer -enddate -in root.pem issuer= /C=RU/ST=N/A/L=Saint-Petersburg/O=My Company/OU=IT Service/CN=My Company Root Certificate/emailAddress=it@mycompany.com notAfter=Jan 22 11:49:41 2025 GMT

Мы видим, кто выдал этот сертификат и когда заканчивается срок его годности.

Серверный сертификат

Для подписи сертификата для сервера нам нужно выполнить следующие действия:

1) Сгенерировать ключ

2) Сгенерировать запрос на подпись

3) Отправить CSR-файл в авторизационный центр или подписать самостоятельно

В серверный сертификат может включаться цепочка сертификатов, которыми подписан сертификат сервера, но ее можно также хранить в отдельном файле. В принципе, выглядит всё примерно так же, как и при генерации корневого сертификата

$ openssl genrsa -out server.key 2048 Generating RSA private key, 2048 bit long modulus ...................................................................................+++ ..........................+++ e is 65537 (0x10001) $ openssl req -new -key server.key -out server.csr You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter ".", the field will be left blank. ----- Country Name (2 letter code) :RU State or Province Name (full name) :N/A Locality Name (eg, city) :Saint-Petersburg Organization Name (eg, company) :My Company Organizational Unit Name (eg, section) :IT Service Common Name (e.g. server FQDN or YOUR name) :www.mycompany.com Email Address :webmaster@mycompany.com Please enter the following "extra" attributes to be sent with your certificate request A challenge password : An optional company name : $ openssl x509 -req -in server.csr -CA root.pem -CAkey root.key -CAcreateserial -out server.pem -days 365 Signature ok subject=/C=RU/ST=N/A/L=Saint-Petersburg/O=My Company/OU=IT Service/CN=www.mycompany.com/emailAddress=webmaster@mycompany.com Getting CA Private Key $ openssl x509 -noout -issuer -subject -enddate -in server.pem issuer= /C=RU/ST=N/A/L=Saint-Petersburg/O=My Company/OU=IT Service/CN=My Company Root Certificate/emailAddress=it@mycompany.com subject= /C=RU/ST=N/A/L=Saint-Petersburg/O=My Company/OU=IT Service/CN=www.mycompany.com/emailAddress=webmaster@mycompany.com notAfter=Jan 25 12:22:32 2016 GMT

Таким образом сертификат сервера подписан и мы будем знать, какой организацией выдан этот сертификат. После подписи готовый сертификат можно использовать по назначению, например, установить на веб-сервер.

Установка SSL/TLS-сертификата на сервер с nginx

Для установки SSL/TLS-сертификата на веб-сервер nginx надо выполнить несколько простых шагов:

1) Скопировать файлы.key и.pem на сервер. В различных операционных системах сертификаты и ключи могут храниться в разных директориях. В Debian’е, к примеру, это директория /etc/ssl/certs для сертификатов и /etc/ssl/private для ключей. В CentOS это /etc/pki/tls/certs и /etc/pki/tls/private

2) Прописать необходимые настройки в конфигурационный файл для хоста. Вот как это примерно должно выглядеть (это просто пример):

Server { listen 443; server_name www.mycompany.com; root html; index index.html index.htm; ssl on; ssl_certificate server.pem; ssl_certificate_key server.key; ssl_session_timeout 5m; # Не рекомендуется использовать SSLv3 !!! # Он здесь только для примера ssl_protocols SSLv3 TLSv1; ssl_ciphers ALL:!ADH:!EXPORT56:RC4+RSA:+HIGH:+MEDIUM:+LOW:+SSLv3:+EXP; ssl_prefer_server_ciphers on; location / { try_files $uri $uri/ =404; } }

3) Перезапустить nginx

4) Зайти браузером на 443 порт сервера — https://www.mycompany.com и проверить его работоспособность.

Установка SSL/TLS-сертификата на сервер с Apache

Установка SSL/TLS-сертификата на Apache выглядит примерно так же.

1) Скопировать файлы ключа и сертификата на сервер в соответствующие директории

2) Включить модуль ssl для Apache командой «a2enmod ssl», если он еще не включен

3) Создать виртуальный хост, который будет слушать 443 порт. Конфиг будет выглядеть примерно так:

При этом надо сделать еще кое-что. Найти в файле httpd.conf, или apache2.conf, или ports.conf, в зависимости от системы, такой участок конфига:

Если такого условия нет, его надо добавить в конфиг. И еще одно: Надо добавить строку

NameVirtualHost *:443

Эта строка может находиться в файле httpd.conf, apache2.conf или ports.conf

4) Перезапустить веб-сервер Apache

Создание клиентского сертификата

Клиентский сертификат создается примерно так же, как серверный.

$ openssl genrsa -out client.key 2048 Generating RSA private key, 2048 bit long modulus ........................+++ ..................................................+++ e is 65537 (0x10001) $ openssl req -new -key client.key -out client.csr You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter ".", the field will be left blank. ----- Country Name (2 letter code) :RU State or Province Name (full name) :Saint-Petersburg Locality Name (eg, city) :^C mnorin@mnorin-work:~/Temp/certs/CA$ openssl req -new -key client.key -out client.csr You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter ".", the field will be left blank. ----- Country Name (2 letter code) :RU State or Province Name (full name) :N/A Locality Name (eg, city) :Saint-Petrersburg Organization Name (eg, company) :My Company Organizational Unit Name (eg, section) :Engineering Common Name (e.g. server FQDN or YOUR name) :Ivan Ivanov Email Address :iivanov@mycompany.com Please enter the following "extra" attributes to be sent with your certificate request A challenge password : An optional company name : $ openssl x509 -req -in client.csr -CA root.pem -CAkey root.key -CAcreateserial -out client.pem -days 365 Signature ok subject=/C=RU/ST=N/A/L=Saint-Petrersburg/O=My Company/OU=Engineering/CN=Ivan Ivanov/emailAddress=iivanov@mycompany.com Getting CA Private Key $ openssl x509 -noout -issuer -subject -enddate -in client.pem issuer= /C=RU/ST=N/A/L=Saint-Petersburg/O=My Company/OU=IT Service/CN=My Company Root Certificate/emailAddress=it@mycompany.com subject= /C=RU/ST=N/A/L=Saint-Petrersburg/O=My Company/OU=Engineering/CN=Ivan Ivanov/emailAddress=iivanov@mycompany.com notAfter=Jan 25 13:17:15 2016 GMT

Если необходим клиентский сертификат в формате PKCS12, создаем его:

$ openssl pkcs12 -export -in client.pem -inkey client.key -certfile root.pem -out iivanov.p12 Enter Export Password: Verifying - Enter Export Password:

Теперь можно использовать клиентский сертификат для работы с нашим сервером.

Настройка nginx на использование клиентских сертификатов

Чаще всего, как я уже сказал, используется односторонняя аутентификация, обычно проверяется только сертификат сервера. Давайте посмотрим, как заставить веб-сервер nginx проверять клиентский сертификат. Необходимо в секцию server добавить опции для работы с клиентскими сертификатами:

# Корневой сертификат(ы), которым(и) подписан клиентский ssl_client_certificate /etc/nginx/certs/clientroot.pem; # Возможные варианты: on | off | optional | optional_no_ca ssl_verify_client optional; # Глубина проверки цепочки сертификатов, которыми подписан клиентский ssl_verify_depth 2;

После этого надо перезагрузить настройки или сервер целиком и можно проверять работу.

Настройка Apache на использование клиентских сертификатов

Apache настраивается также через добавление дополнительных опций в секцию виртуального хоста:

# Директория, содержащая корневые сертификаты для проверки клиентов SSLCARevocationPath /etc/apache2/ssl.crl/ # или файл, содержащий сертификаты SSLCARevocationFile /etc/apache2/ssl.crl/ca-bundle.crl # Опция верификации клиента. Возможные варианты: # none, optional, require and optional_no_ca SSLVerifyClient require # Глубина просмотра цепочки подписей. По умолчанию 1 SSLVerifyDepth 2

Как видите, опции примерно такие же, как и для nginx, поскольку процесс проверки организован единообразно.

«Прослушка» информации о сертификате при помощи openssl

Для проверки взаимодействия сервера с клиентскими сертификатами можно проверить, устанавливается ли соединение с использованием TLS/SSL.

На стороне сервера запускаем прослушку порта при помощи openssl:

Openssl s_server -accept 443 -cert server.pem -key server.key -state

На стороне клиента обращаемся к серверу, например, culr’ом:

Curl -k https://127.0.0.1:443

В консоли со стороны сервера можно наблюдать процесс обмена информацией между сервером и клиентом.

Можно также использовать опции -verify [глубина проверки] и -Verify [глубина проверки]. Опция с маленькой буквы запрашивает у клиента сертификат, но он не обязан его предоставлять. С большой буквы — если сертификат не предоставлен, возникнет ошибка. Запустим прослушку со стороны сервера таким образом:

Openssl s_server -accept 443 -cert server.pem -key server.key -state -Verify 3

Со стороны сервера ошибка выглядит так:

140203927217808:error:140890C7:SSL routines:SSL3_GET_CLIENT_CERTIFICATE:peer did not return a certificate:s3_srvr.c:3287:

Со стороны клиента так:

Curl: (35) error:14094410:SSL routines:SSL3_READ_BYTES:sslv3 alert handshake failure

Добавим с клиентской стороны сертификат и доменное имя (можно для проверки вписать в файл /etc/hosts имя хоста для адреса 127.0.0.1):

Curl https://www.mycompany.com:443 --cacert root.pem --cert client.pem --key client.key

Теперь соединение пройдет успешно и можно устанавливать серверный сертификат на веб-сервер, клиентский отдать клиенту, и работать с ними.

Безопасность

При использовании SSL/TLS одним из основных методов является метод MITM (Man In The Middle), «человек посередине». Этот метод основывается на использовании серверного сертификата и ключа на каком-то узле, который будет прослушивать трафик и расшифровывать информацию, которой обмениваются сервер и клиент. Для организации прослушивания можно использовать, например, программу sslsniff. Поэтому корневой сертификат и ключ обычно желательно хранить на машине, которая не подключена к сети, для подписания приносить запросы на подпись на флэшке, подписывать и так же уносить. И, естественно, делать резервные копии.

В общих чертах именно так и используются цифровые сертификаты и протоколы TLS и SSL. Если есть вопросы/дополнения, пишите в комментарии.

Запись опубликована автором в рубрике с метками , .Навигация по записям

: 29 комментариев

cl-service.com

cl-service.com

CSR клиент генерирует сам при заказе сертификата, где сохранять закрытый ключ также решает клиент, для выпуска сертификата нам не нужен закрытый ключ и клиент нам его никак не передает. Естественно если это происходит на обычном виртуальном, то у администраторов с root доступом к серверу есть доступ и к ключам, которые там хранятся.

- Доброжелатель.

Тема сисек не раскрыта, ибо описанная технология работы PKI не имеет ничего общего с заголовком темы. Хоть бы для причия ссылки на rfc привел.

P.S. Был такой анекдот про собаку и блоху. - Доброжелатель.

Нивкоем случае не хотел тебя обидеть. Искал инфу о различии SSl и TLS на практике и твоя ссылка в гугле была первая. Был заинтрегован названием темы. Все круто, так держать!

- DrAibolit

Благодарю за толковые пояснения о цифровой сертификации. Я новичок в этом=)

Надеюсь разъясните следующий вопрос.

Поскольку в интернет индустрии очень развита тема мошенничества, хотелось бы научиться определять на «вшивость» самостоятельно посещаемые мною сайты (особенно, где присутствуют кашельки и оплаты, инвестиции и т.д) и определять исходя из этого степень моего доверия (приходится часто регистрироваться, оставлять личную информацию, совершать покупки, транзакции, инвестиции). Если я правильно понял, что наличие данной сертификации позволяет сделать такую оценку. Ну и с другой стороны, получить ее не проблема и даже бесплатно.

Как или с помощью какой программы можно определить наличие цифрового сертификата у того или иного сайта? и желательно его категорию, которая присваивается при выдаче спецорганом SSL DV (выдача сертификата проводится с проверкой только домена), SSL OV (с проверкой организации), EV (с расширенной проверкой юрлица). Мошеннические сайты скорее всего последним вариантом сертификации пользоваться не станут..

Буду рад, если поведаете еще способы определения надежности сайтов))- mnorin

Автор записи

Какой-то определенной программы для этих целей я еще не встречал, но пару советов по этому поводу могу дать.

Можно использовать, например, Chromium или Google Chrome. Возьмем, например, сайт https://www.thawte.com/ — компания, которая собственно цифровымисертификатами и занимается.

В адресной строке будет написано название компании и зеленый замочек. Это значит, что организация проверена, это как минимум SSL OV.

Если кликнуть на замочек, а в выпавшем окошке «Details», а затем «View Certificate», то можно увидеть информацию о сертификате. Для Thawte сертификат подписан следующим сертификатом: «thawte Extended Validation SHA256 SSL CA», а сертификат для click.alfabank.ru тоже подписан Thawte, но другим сертификатом. Это «thawte EV SSL CA — G3», то есть они тоже проходили Extended Validation.

Как-то так.

- mnorin

Автор записи

- Руслан

Раздел «Принцип работы SSL и TLS», «Клиент генерирует случайную цифровую последовательность».

Я был уверен что клиент генерирует сеансовый закрытый и, соответственно, открытый ключи (который вы, очевидно, и назвали «цифровая последовательность»). Открытый ключ передаётся серверу и сервер шифрует пакеты в сторону клиента сеансовым открытым клиентским ключом.

Уточните, пожалуйста.

- Новичок

Статья очень полезная! Даже есть практические примеры=) Только я не понял одну вещь — в чем различие между корневым сертификатом и серверным? или это одно и тоже?

- Виталий

Здравствуйте.

Хостер предложил услугу - SSL для виртуальных серверов. Воспользовались. Оказалось, что для третьего уровня, т.е. http://www.site.ru сертификат недействителен, только для site.ru. Притом, посетителей упорно кидает на протокол https, не важно, заходят они на site.ru или на http://www.site.ru . Разумеется, во втором случае браузер начинает истошно ругаться, а посетитель до сайта так и не добирается.

А для тех, кто до сайта таки добрался, сайт стал выглядеть криво, пропала часть меню, перестала отображаться часть картинок в выдаче некоторыми компонентами.

Программа континент TLS помогает пользователям получить защищенный доступ к определенным веб-ресурсам. Ключевая информация хранится в защищенном контейнере.

Использование

Пользователи корпоративной сети теперь могут получить удаленный и защищенный доступ к конкретным ресурсам в интернете. Во время установки соединения обеспечивается обоюдная аутентификация с сервером. Для получения доступа необходимо ввести в браузере адрес сайта. В итоге, клиент обрабатывает и отправляет запрос на сервер для создания защищенного соединения. Аутентификация обеспечивается на базе сертификатов ключей.

Возможности Клиента

Протокол соединения между сервером и Клиентом - TLSv1. Ресурс, по которому установлен защищенный контакт, должен содержать в имени сервера значение TLS. Если все сделано правильно, то на дисплее отобразится сертификат, который можно обновить, нажав соответствующую кнопку. Присутствует возможность автоматического запоминания логина и пароля при входе в систему. Стоит отметить, что если 5 раз подряд ввести недостоверную информацию в процессе авторизации, то система автоматически заблокируется. Повторно ввести данные можно будет только спустя 10 минут.

Ключевые особенности

- программа полностью совместима со всеми версиями Windows;

- в процессе использования обеспечивается надежная защита между корпоративными пользователями;

- такой Клиент является оптимальным решением, когда происходит обмен данными и утечка информации недопустима;

- для входа потребуется ввести данные (логин и пароль) и запустить сертифицированный ключ;

- работа осуществляется только с серверами, которые поддерживают TLSv1 и TLSv1.2 протоколы.

Программное обеспечение Континент TLS VPN – система обеспечения защищенного удаленного доступа к веб-приложениям с использованием алгоритмов шифрования ГОСТ. Континент TLS VPN осуществляет криптографическую защиту HTTP-трафика на сеансовом уровне. Шифрование информации производится по алгоритму ГОСТ 28147–89.

Идентификация и аутентификация удаленных пользователей

Идентификация и аутентификация пользователей выполняются по сертификатам открытых ключей стандарта x.509v3 (ГОСТ Р 31.11–94, 34.10–2001). Континент TLS VPN производит проверку сертификатов ключей по спискам отозванных сертификатов (CRL). Выпуск сертификатов осуществляется внешним удостоверяющим центром.

В случае успешного прохождения процедур аутентификации запрос пользователя перенаправляется по протоколу HTTP в защищенную сеть к соответствующему веб-серверу. При этом к каждой HTTP-сессии пользователя добавляются специальные идентификаторы (идентификатор клиента и идентификатор IP).

Криптографическая защита передаваемой информации

Континент TLS VPN осуществляет криптографическую защиту HTTP-трафика на сеансовом уровне. Шифрование информации производится по алгоритму ГОСТ 28147–89. Расчет хэш-функции выполняется по алгоритму ГОСТ Р 34.11–94, ГОСТ Р 34.11–2012. Формирование и проверка электронной подписи осуществляются в соответствии с алгоритмом ГОСТ Р 34.10–2001, ГОСТ Р 34.10–2012.

Сокрытие защищаемых серверов и трансляция адресов

Континент TLS VPN производит фильтрацию запросов и транслирует адреса запросов к веб-серверам корпоративной сети. Трансляция адресов осуществляются в соответствии с правилами, которые устанавливает администратор «Континент TLS VPN».

Отказоустойчивость и масштабируемость

Континент TLS VPN поддерживает работу в схеме высокопроизводительного кластера с балансировкой нагрузки (внешним балансировщиком). Повышение отказоустойчивости достигается добавлением в кластер избыточной ноды. При этом наращивания элементов балансирующего кластера может осуществляться неограниченно. Выход из строя элемента кластера не приводит к разрыву соединений, поскольку нагрузка равномерно распределяется между остальными элементами.

Мониторинг и регистрация событий

В Континент TLS VPN администратор всегда может получить оперативную информацию о текущем состоянии установленных соединений и статистику его работы. На сервере осуществляется журналирование событий информационной безопасности. Все события могут пересылаться на указанный сервер в формате syslog для дальнейшего анализа, что делает интеграцию с SIEM-системами максимально простой.

Удобные инструменты управления

Сочетание локальных и удаленных средств с веб-интерфейсом и удобной графической консолью управления обеспечивает гибкую настройку Континент TLS VPN в соответствии с требованиями политик безопасности.

Поддерживаемые протоколы

Континент TLS VPN поддерживает протоколы TLS v.1, TLS v.2.

Работа пользователя через любой веб-браузер

Используя приложение Континент TLS VPN Клиент, пользователи могут получить доступ к защищенным ресурсам из любого веб-браузера. Континент TLS VPN Клиент является локальным прокси, перехватывает трафик браузера к защищаемым веб-серверам и упаковывает его в http-туннель. Благодаря этому пользователь может работать с любым веб-браузером, установленным на его устройстве.

Использование удобного для пользователей программного клиента

Использование удобного для пользователей программного клиента В качестве клиента на устройстве пользователя может быть использован Континент TLS VPN Клиент или КриптоПро CSP версии 3.6.1.

Настройка АРМ Электронного бюджета происходит в несколько этапов, они не сложные, но требуют внимательности. Делаем все по инструкции по настройке электронного бюджета. Коротко и по делу…

Электронный бюджет настройка рабочего места

Корневой сертификат электронный бюджет

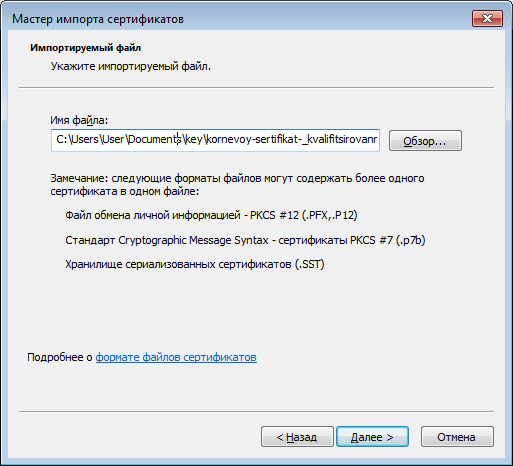

Создайте папку key в Моих документах, чтобы хранить в этой папке скаченные сертификаты:

На сайте http://roskazna.ru/gis/udostoveryayushhij-centr/kornevye-sertifikaty/ в меню ГИС -> Удостоверяющий центр -> Корневые сертификаты, необходимо скачать «Корневой сертификат (квалифицированный)» (см. рисунок), либо если вами была получена флешка с сертификатами скопируйте их с папки Сертификаты.

Сертификат Континент TLS VPN

Второй сертификат который необходимо скачать, это сертификат Континент TLS VPN, но я не смог найти на новом сайте roskazna, поэтому ставлю ссылку со своего сайта. Скачиваем сертификат Континент TLS VPN в папку key, он нам пригодиться позднее, когда будем настраивать программу Континент TLS клиент.

Устанавливаем скаченный Корневой сертификат (квалифицированный) для работы с электронным бюджетом.

В меню ПУСК -> Все программы -> КРИПТО-ПРО -> запустите программу Сертификаты.

Перейдите в пункт Сертификаты как показано на рисунке ниже:

Заходим в меню Действие - Все задачи - Импорт, появится окно Мастер импорта сертификатов - Далее - Обзор - Находим скаченный Корневой сертификат (квалифицированный) в нашем случае он находиться в Моих документах в папке key

Если все сделали правильно, то корневой сертификат УЦ Федерального казначейства появиться в папке сертификаты.

Установка «Континент TLS Клиент» для работы с электронным бюджетом

Continent_tls_client_1.0.920.0 можно найти в интернете.

Распаковываем скаченный архив, заходим в папку CD и запускаем ContinentTLSSetup.exe

Из пункта нажимаем на Континент TLS Клиент KC2 и запускаем установку.

Принимаем условия

В папке назначения оставляем по дефолту

В окне запуск конфигуратора, ставим галочку на Запустить конфигуратор после завершения установки.

При установке появиться окно Настройка сервиса:

Адрес - указываем lk.budget.gov.ru

Сертификат - выбираем второй сертификат скаченный ранее в папке key.

Нажимаем ОК и завершаем установку, Готово.

На запрос о перезагрузке операционной системы отвечаем Нет.

Установка средства электронной подписи «Jinn-Client»

Скачать программу Jinn-Client можно в интернете.

Заходим в папку Jinn-client - CD, запускаем setup.exe

Нажимаем из списка Jinn-Client, запускается установка программы

Не обращаем внимания на ошибку, нажимаем Продолжить, Далее, принимаем соглашение и нажимаем кнопку Далее.

Введите выданный лицензионный ключ

Устанавливаем программу по умолчанию, нажимаем Далее

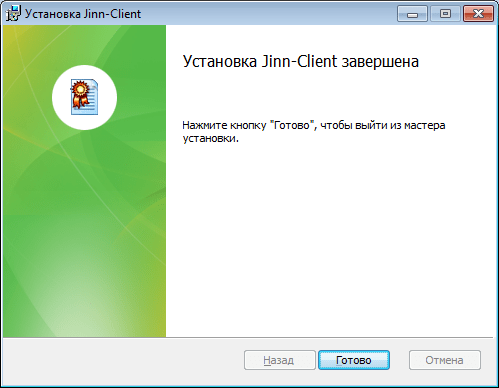

Завершаем установку, на вопрос о перезагрузке операционной системы отвечаем Нет

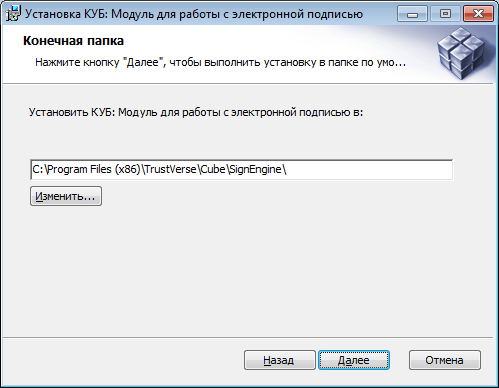

Установка модуля для работы с электронной подписью «Cubesign»

Если будет нужен архив с программой, пишите в комментариях.

Запускаем установочный файл cubesign.msi

Настройка браузера Mozilla Firefox для работы с Электронным бюджетом.

1. Откройте меню «Инструменты» и выберите пункт «Настройки».

2. Перейти в раздел «Дополнительные» на вкладку «Сеть»

3. В секции настроек «Соединение» нажать кнопку «Настроить…».

4. В открывшемся окне параметров соединения установить значение

«Ручная настройка сервиса прокси».

5. Задать значения полей HTTP-прокси: 127.0.0.1; Порт: 8080.

6. Нажать кнопку «ОК».

7. В окне «Настройки» нажать кнопку «Ок».

Вход в личный кабинет Электронного бюджета

Откроется окно с выбором сертификата для входа в личный кабинет Электронного бюджета.

Выбираем сертификат для входа в Личный кабинет Электронного бюджета, если есть пароль на закрытую часть сертификата пишем и нажимаем ОК, после откроется Личный кабинет Электронного бюджета.

Для установки ПО «Континент TLS Клиент» необходимо:

Рисунок 33. Стартовое окно мастера установки ПО «Континент TLS Клиент».

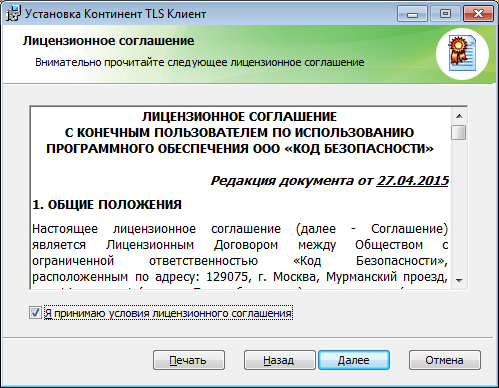

Рисунок 34. Окно лицензионного соглашения ПО «Континент TLS Клиент».

3. Поставьте отметку в поле «Я принимаю условия лицензионного соглашения» и нажмите кнопку «Далее». На экране появится окно ввода лицензионного ключа, поставляемого с ПО «Континент TLS Клиент» на бумажном или электронном носителе.

Рисунок 35. Окно ввода лицензионного ключа ПО «Континент TLS Клиент».

4. Введите лицензионный ключ и нажмите кнопку «Далее». На экране появится диалог выбора пути установки ПО «Континент TLS Клиент».

Рисунок 36. Окно выбора пути установки ПО «Континент TLS Клиент».

5. Оставьте путь установки по умолчанию. Нажмите кнопку «Далее». На экране появится диалог «Запуск конфигуратора».

Рисунок 37. Окно запуска конфигуратора ПО «Континент TLS Клиент».

6. Установите отметку в поле «Запустить конфигуратор после завершения установки».

Рисунок 38. Окно готовности к установке ПО «Континент TLS Клиент».

8. Нажмите кнопку «Установить». Начнется установка компонента.

Рисунок 39. Процесс установки ПО «Континент TLS Клиент».

9. На экране отобразится диалог настройки ПО «Континент TLS Клиент».

Рисунок 40. Настройка ПО «Континент TLS Клиент».

Для настройки ПО необходимо:

a) В разделе «Настройки Континент TLS Клиента» значение «Порт» оставить по умолчанию, равное 8080.

b) В разделе «Настройки защищаемого сервера» в поле «Адрес» задать имя сервера TLS: lk.budget.gov.ru.

c) В разделе «Настройки защищаемого сервера» в поле «Сертификат» указать файл сертификата сервера TLS, скопированный в локальную директорию в п.3.1 настоящего Руководства.

Рисунок 41. Настройка ПО «Континент TLS Клиент». Выбор сертификата.

d) Если в АРМ пользователя не используется внешний прокси-сервер, нажать кнопку «ОК».

e) В противном случае, указать адрес и порт используемого внешнего прокси-сервера организации.

Рисунок 42. Настройка сервиса ПО «Континент TLS Клиент». Настройка внешнего прокси-сервера.

f) Нажать кнопку «ОК».

10. На экране отобразится диалог завершения установки ПО «Континент TLS Клиент».

Рисунок 43. Диалог завершения установки ПО «Континент TLS Клиент».

11. Нажать кнопку «Готово».

12. На экране отобразится диалог о необходимости перезагрузки АРМ пользователя.

Рисунок 44. Диалог о необходимости перезагрузки АРМ Пользователя.

13. Нажать кнопку «Нет».